DXに水を差すサイバー攻撃のリスクを学ぼう【第84回ウェビナーレポート】

- 公開日:2022.05.25 最終更新日:2023.06.20

サイバーセキュリティとDXは表裏一体

桑江:一般的なデジタル・クライシスと言えば「炎上」を思い浮かべますが、「DX(デジタルトランスフォーメーション)に水を差すサイバー攻撃のリスク」も考えられますね。

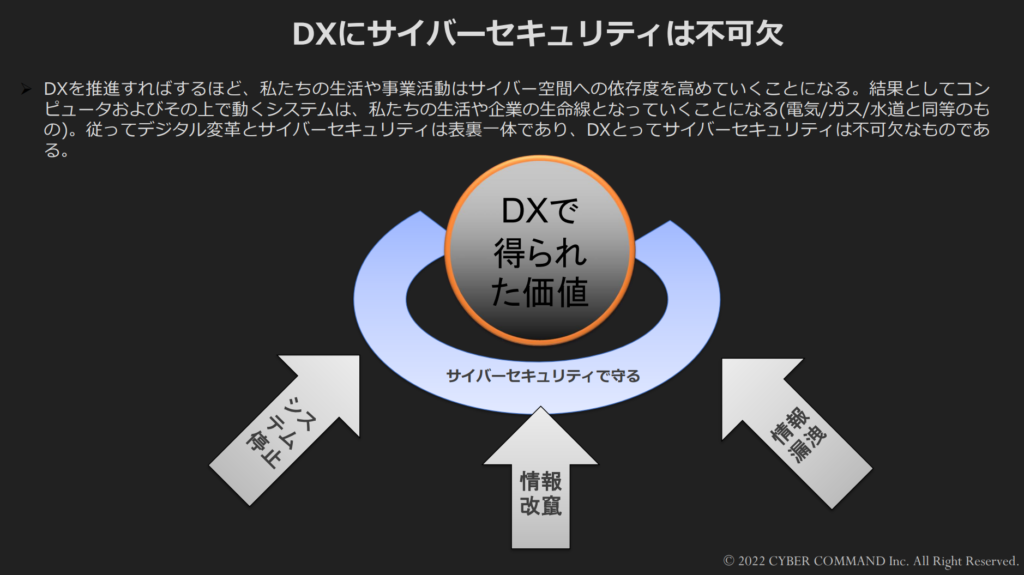

浦中:DXを進めれば進めるほどコンピューターやオンラインのネットワークに依存することになるので、サイバー攻撃を受けてこれらが使用不能になると事業の継続がたちまち困難になってしまいます。

事業以外にも特許や基礎研究の情報などを守る必要がありますから、サイバーセキュリティとDXは表裏一体のものとして一緒に考える必要性が高まっているわけです。

また、DXが推進されれば私たちの生活は大きく変革される半面、サイバー攻撃による被害も深刻化しかねません。

企業がさまざまな手段を用いて高めてきた効率や品質が損なわれれば信用を失う恐れもあります。日々の努力や投資が水の泡になってしまわないように、しっかり守っていくべきでしょう。

桑江:サイバー攻撃も炎上と同様、重大なデジタル・クライシスの1つであるということが分かりました。

浦中:サイバーセキュリティと聞くと難しく聞こえるかもしれませんが、サイバー攻撃は現実世界の犯罪と何ら変わらないと理解していただいて構いません。

使っている手段がコンピューターであるというだけで、行為自体は詐欺や窃盗、テロなどとあまり変わらないのです。サイバー攻撃を仕掛けるハッカーの心理や目的もほぼ共通しています。

サイバー攻撃に対応するためには一定の知識を持つ人材も必要になりますが、通常の防犯知識があれば8割方は理解できるはずです。

コンピューターの知識が多少求められるとは言え、しっかり調べて学習すればうまく対応できると思います。

桑江:なるほど。

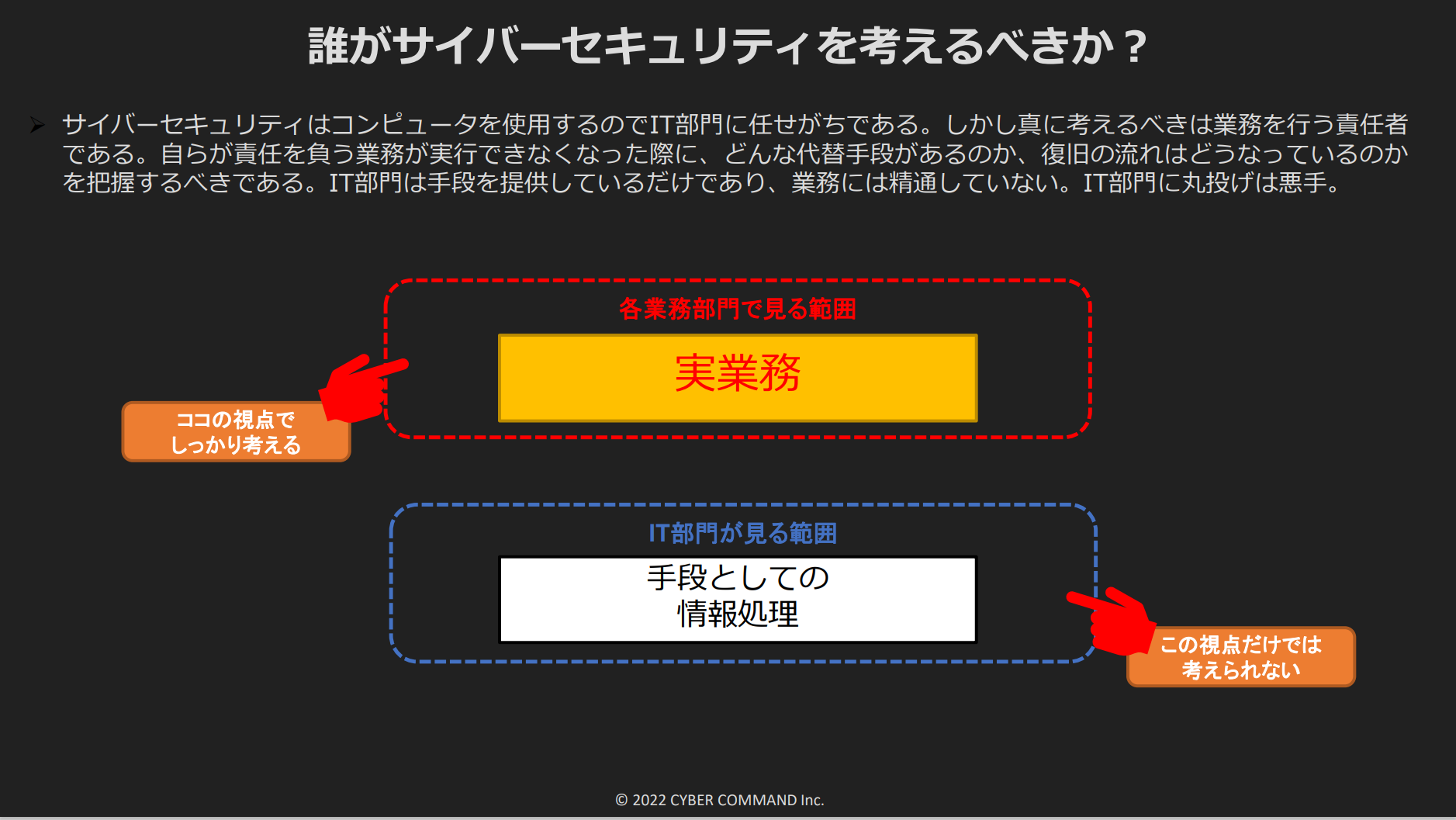

浦中:企業のサイバーセキュリティは情報処理を担うIT部門に任されがちですが、サイバー攻撃で生産・販売に損失を受けるのは実業務の世界です。

実際、サイバーセキュリティは事業継続計画(BCP)に近い側面があるので、ビジネスをどのように復旧・継続していくべきかを業務部門、事業の観点で考えるべきでしょう。

桑江:確かに、近年はサイバー攻撃で情報漏洩が発生して広報・危機対応を迫られたり、工場の稼働を停止せざるを得なくなったりする企業事案も発生しています。

攻撃されれば莫大な損失を被る恐れも

浦中:サイバーセキュリティに関して、何か1つを導入すれば安全に守られるという製品、ソリューションは存在しません。

サイバー攻撃はプログラムのミス、セキュリティホールを突いてきます。そういう穴はどの製品にもあり、想定外の事態が起こった場合にどうなるかを完全にチェックすることもできません。

皆さんがお使いになっているパソコンやスマートフォンにも、まだ見つかっていないセキュリティホールがたくさんあるとお考えください。

もちろん、皆さんのパソコンやスマートフォンはプロバイダや通信キャリアが対策をしているので、直接的な攻撃に晒されることはまれです。

しかし、本当に何もないインターネット空間に何の対策もしていないサーバー、パソコンをつなぐと10分も経たないうちにさまざまな攻撃を仕掛けられ、あっという間に乗っ取られてしまいます。

ネットはとても便利ですが、地球の裏側から攻撃される危険性もはらんでいると考えてください。現実世界の犯罪と同様、サイバー攻撃をゼロにすることは不可能なのです。

桑江:なるほど。

浦中:最近は、ネットに接続されていなくても安心できません。工場や発電所などを攻撃しようとするハッカーも増えていて、物理的に施設に忍び込んで分析装置を配線につなぎ、そこからデータを抜き取るといった手口も存在します。

しかも、ネットの世界では誰がどこから攻撃したかという事実を把握すること自体が難しいので、非常に危険だと考えるべきです。

桑江:サイバー攻撃の発生件数も増えているのでしょうか。

浦中:警察庁の資料によると、2019年下期のランサムウェアによる被害は21件でしたが、2021年下期は4倍の85件に増えました。

特に製造業の企業が狙われていますが、どの業種も絶対数が増えていますので、「いずれは自社も攻撃されるだろう」と考えておいていただければいいと思います。

被害に遭った場合、復旧に要する時間はさまざまです。私たちが支援させていただいている中では1カ月間ほど特定の業務ができなくなることが多く、パソコン1台当たりの調査費用は150万円程度もかかってしまいます。

さらに、ランサムウェアに感染した端末を元に戻すことと引き換えに、ハッカーが企業に「身代金」を支払うよう要求する事案も増えているのも問題です。

要求に応じたからといってウイルス感染が解除されるとは限りませんが、多くの場合はその企業が現実的に負担できそうな金額を指定してきます。

その額を支払えばすぐに復旧することもあるので、企業としてはなかなか難しい判断を迫られることになるでしょう。

複数のツールを組み合わせて二重三重の対策を

桑江:速やかに復旧させるためにも、万一の場合を想定して準備しておくことが大切ですね。

浦中:警察庁の資料では「VPN(仮想専用線)機器からの侵入」が54%と半数超を占めました。

対策製品で見つけられないウイルスもたくさん出てきているので、複数の対策を取っておく必要性があります。

サイバー攻撃は情報収集から始まり一定の順序で進行するため、ウイルスに感染した程度の初期段階なら早めに見つけて駆除すれば被害を最小化できるでしょう。

特定の企業を狙った攻撃は30分間から数時間で終わることもありますが、とにかく早く見つけて追い返すのがポイントです。

桑江:そのためには、どのようなツールを導入するのが望ましいのでしょうか。

浦中:攻撃者がいる場所や内容を分析できる検知型/可視化製品が有効だと思いますが、かなり高額です。

一般的な企業にお勧めの対策としては、マルウェア対策ソフトを導入し、そこから漏れる動きを知らせるエンドポイントセキュリティと組み合わせることで、1つの製品でカバーできないところをカバーできます。

それに加え、ネットワークを守るUTM(総合脅威管理)を導入するのが最低限の対策で、どうしても守り切れないものは保険でカバーするということですね。

また、社内だけで対策を考えるのは難しいと思いますので、相談窓口としての専門家を見つけておくといいでしょう。ネットワーク情報などを事前に共有しておけば、万一の場合も速やかに調査を進めやすくなります。

桑江:お客様情報が漏洩した可能性があるとき、初期の広報対応としては謝罪をして真摯に対応する姿勢を見せ、真相究明に努めるというリリースを出すといった形が望ましいのでしょうか。

浦中:まずは、情報漏洩の恐れがあることをホームページで公表するなどの行動を取るのがよろしいかと思います。秘密裡にすると、あとで発覚したときに炎上することもありますので。

漏洩してしまった情報を消去したり、取り戻したりするのはほぼ不可能なので、起きてしまった事象を踏まえて対策を考え、真摯に説明するべきだと思いますね。

全社体制の備えに不可欠な経営層のコミットメント

桑江:企業の皆さんは、サイバー攻撃は自社だけでは済まない問題に発展することもあるということを意識しなければなりません。サイバーセキュリティに関する社内体制は、どのように整えればいいのでしょうか。

浦中:ソリューション、仕組みを使うのは「人」です。経営層がコミットした上で、リスクとしてガバナンスを効かせていくことが必要でしょう。

リスクコンプライアンス委員会、情報セキュリティ委員会のような組織をつくり、経営層がしっかりコントロールできる状態にしておいていただきたいと思います。災害や訴訟などと同じリスクの1つだと捉え、きちんと考えていくべきです。

サイバーセキュリティには業務の知識と持つ人とITの知識を持つ人が必要なので、各部門から兼務の形で担当者を選んでISMS(情報セキュリティマネジメントシステム)や情報セキュリティに関する国際規格群のISO20007シリーズを理解させ、実働部隊の運用をコントロールできるようにすればいいでしょう。

最初から完璧な運用を目指すのは難しいので、定期的な訓練を重ねながらサイバー攻撃に対応する仕組みやルールを見直していけばいいと思います。

桑江:ITのプロだけに任せておけばいいということではないのですね。

浦中:サイバーセキュリティの構築にかけられる予算は限られているでしょうが、「入口対策(侵入対策)」「内部対策(拡大対策)」「出口対策(漏洩対策)」の3つを満遍なく打つようにすれば、全体としての対策が強固になってくると思います。

その上で、トップがしっかりコミットメントを発揮する組織にすることが必要です。

政府も2022年度から、重要インフラの事業者に対してはサイバー攻撃への十分な備えを義務付けていますので、ボトムアップで済ませられる時代は終わったと認識してください。

IT部門やコンピューターに詳しい従業員だけに対応を任せるのではなく、経営層や管理者層がしっかりコミットメントを発揮することが求められる時代になったということですね。